Pourquoi le chiffrement ne suffit plus à protéger vos données

Le chiffrement est devenu un standard incontournable.

Bases de données, disques durs, connexions HTTPS… il est partout, et c’est une bonne chose.

Mais une question essentielle est encore trop souvent ignorée :

que se passe-t-il une fois que les données sont utilisées ?

Car une donnée, pour être exploitée, doit forcément être… déchiffrée.

Et c’est précisément à ce moment-là que le risque commence.

Le vrai problème : la donnée en clair

Le chiffrement protège très efficacement :

- les données stockées (au repos)

- les données qui circulent (en transit)

Mais il ne protège pas la donnée lorsqu’elle est :

- consultée

- manipulée

- exportée

En pratique, cela signifie que dès qu’un utilisateur accède à une information, celle-ci redevient lisible.

→ Et donc exploitable.

Des situations à risque… pourtant quotidiennes

Dans la réalité des entreprises, plusieurs cas exposent directement les données sensibles :

Accès interne

Un collaborateur autorisé consulte une base client.

Les données apparaissent en clair à l’écran.

Elles peuvent être copiées, capturées ou exportées.

Environnements de test

Une base de production est copiée pour des besoins de développement.

Les développeurs travaillent alors sur de vraies données… souvent sans les mêmes niveaux de sécurité.

Exports et partage de données

Un fichier CSV ou Excel est généré pour une analyse ou un prestataire.

Une fois exportées, les données sortent du périmètre sécurisé :

- plus de chiffrement

- plus de contrôle

- plus de traçabilité

→ Dans tous ces cas, le chiffrement ne joue plus aucun rôle.

Ce que dit réellement le Règlement général sur la protection des données

Contrairement à une idée répandue, le RGPD ne se limite pas à sécuriser l’accès aux données.

Il impose une approche beaucoup plus large, basée sur trois principes clés :

- Minimisation : ne manipuler que les données strictement nécessaires

- Protection par défaut : éviter que des données sensibles soient exposées, même en cas d’erreur

- Réduction des risques : limiter l’impact d’une fuite potentielle

→ Autrement dit : protéger les données, même lorsqu’elles sont utilisées.

Cas concret : une fuite sans piratage

Prenons un exemple simple.

Une entreprise SaaS gère une base clients contenant :

- noms

- emails

- numéros de téléphone

- données d’usage

Tout est correctement sécurisé :

- données chiffrées au repos

- données chiffrées en transit

- infrastructure maîtrisée

→ Sur le papier, tout est conforme.

Le scénario

L’équipe marketing souhaite lancer une campagne.

Un collaborateur exporte un fichier contenant 25 000 contacts.

Ce fichier est :

- téléchargé en local

- partagé via un outil collaboratif

- transmis à un prestataire

Le problème

À partir de ce moment :

- les données ne sont plus chiffrées

- elles sortent du périmètre sécurisé

- elles peuvent être copiées à l’infini

Quelques semaines plus tard, le fichier est exposé suite à une mauvaise configuration.

Ce qui s’est réellement passé

- Aucun piratage

- Aucun malware

- Aucun hacker

→ Juste un usage normal des données.

Et pourtant, une fuite majeure.

Pourquoi le chiffrement ne suffit pas

Dans cet exemple :

- le chiffrement protégeait l’infrastructure

- mais pas l’usage

- ni les copies

- ni les exports

→ C’est là que se situe aujourd’hui le vrai risque.

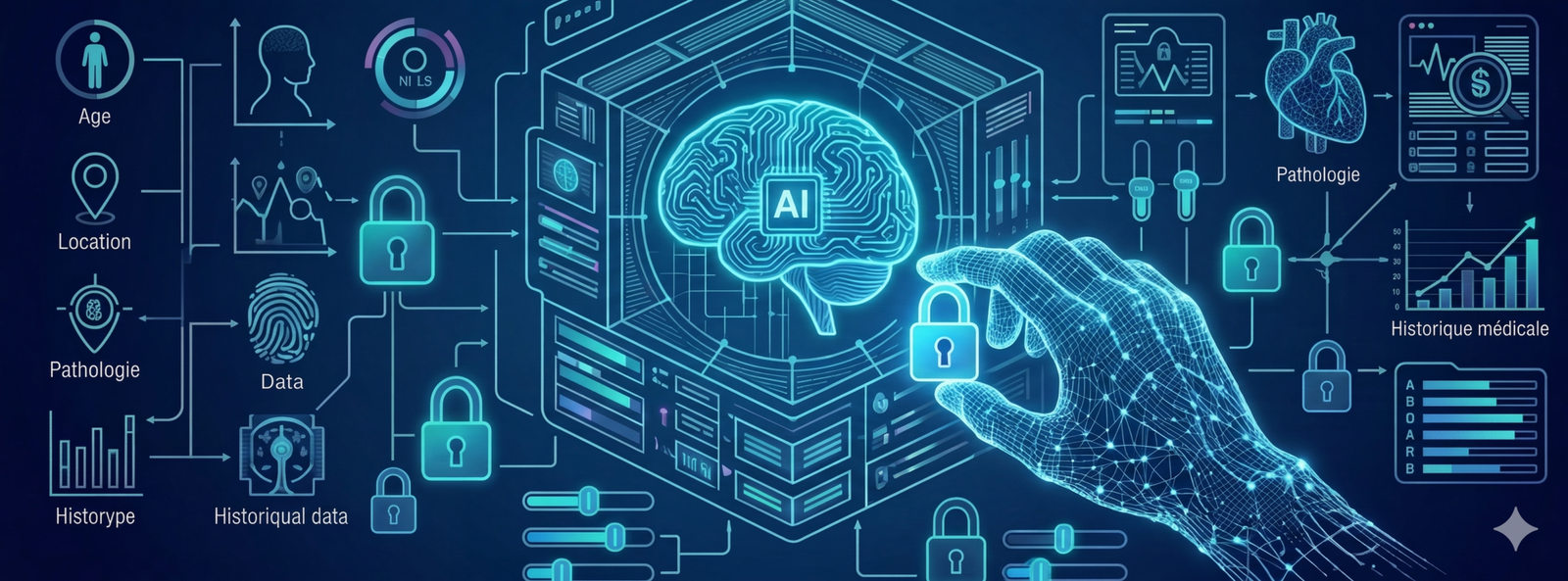

Le chaînon manquant : protéger la donnée elle-même

Pour aller plus loin, il faut changer d’approche.

Protéger uniquement l’accès ne suffit plus.

Il faut réduire l’exposition des données elles-mêmes.

C’est là qu’intervient l’anonymisation.

Une approche moderne de la protection des données

Une stratégie efficace repose sur quatre piliers :

-

Détection

Identifier automatiquement les données sensibles (noms, emails, identifiants…) -

Transformation

Anonymiser ou pseudonymiser selon les besoins métier -

Traitement local

Éviter les transferts inutiles et limiter les risques -

Partage sécurisé

Ne diffuser que des données non exploitables

→Résultat : même en cas d’accès, de copie ou de fuite, les données restent inutilisables.

C’est précisément cette approche que nous mettons en œuvre chez Nymdata.

Conclusion

Le chiffrement reste indispensable.

Mais il ne peut plus être votre seule ligne de défense.

Aujourd’hui, une stratégie robuste repose sur trois axes :

- sécuriser l’accès

- réduire l’exposition

- maîtriser l’usage

En combinant chiffrement et anonymisation, vous passez d’une sécurité “théorique”

à une protection réelle et opérationnelle.

→ Téléchargez NymData pour identifier et anonymiser automatiquement vos données sensibles en quelques clics, directement en local, sans dépendance au cloud.